Tenere il mondo in ostaggio: le 5 gang online più pericolose

Roberto Musotto, ricercatore, Edith Cowan University; Brianna O’Shea, Docente, hacking etico e difesa, Edith Cowan University; e Paul Haskell-Dowland, preside associato (Informatica e sicurezza), Edith Cowan University.

____

Fonte: Adobe/Furkan

Su internet nessuno sa che sei un cane!

Queste parole, del famoso cartone animato di Peter Steiner, potrebbero essere applicate al recente attacco ransomware subito dal fornitore di software con sede in Florida Kaseya.

Kaseya fornisce servizi software a migliaia di clienti in tutto il mondo. Si stima che tra 800 e 1.500 aziende di medie e piccole dimensioni potrebbero essere state colpite dall’attacco, con gli hacker che chiedono 50 milioni di dollari di riscatto (meno dei 70 milioni di dollari precedentemente riportati) in cambio del ripristino dell’accesso ai dati rubati.

L’attacco ransomware globale è stato etichettato come il più grande mai registrato. L’organizzazione criminale informatica russa REvil è la presunta colpevole.

Nonostante la sua notorietà, nessuno sa veramente cosa sia REvil, di cosa sia capace o perché fa quello che fa, a parte l’immediato beneficio di enormi somme di denaro. Inoltre, gli attacchi ransomware spesso coinvolgono reti vastamente distribuite, quindi non è nemmeno certo che le persone coinvolte si conoscano.

Gli attacchi ransomware stanno crescendo esponenzialmente in termini di dimensioni e di riscatto, cambiando il modo in cui operiamo online. Capire chi sono questi gruppi e cosa vogliono è fondamentale per eliminarli.

Qui, elenchiamo le prime cinque organizzazioni criminali online più pericolose attualmente. Per quanto ne sappiamo, questi gruppi non sono sostenuti o sponsorizzati da nessuno stato.

DarkSide

DarkSide è il gruppo dietro l’attacco alla Colonial Pipeline a maggio, che ha bloccato la rete di distribuzione del carburante della Colonial Pipeline degli Stati Uniti, innescando preoccupazioni per la carenza di benzina.

Il gruppo è apparso per la prima volta nell’agosto dello scorso anno. Si rivolge alle grandi aziende che potrebero soffrire un’interruzione dei loro servizi; un fattore chiave questo, poiché è più probabile che paghino un riscatto. Tali società hanno anche maggiori probabilità di avere un’assicurazione informatica che, per i criminali, significa fare soldi facili.

Il modello di business di DarkSide è quello di offrire un servizio ransomware. In altre parole, esegue attacchi ransomware per conto di altri autori nascosti in modo che questi possano ridurre il rischio. L’esecutore testamentario e l’autore si dividono quindi i profitti.

I gruppi che offrono crimini informatici come servizi forniscono anche supporto nei forum online per aiutare altri a migliorare le proprie capacità di criminalità informatica.

Ciò potrebbe comportare l’insegnamento a qualcuno come combinare attacchi DDoS (Distributed Denial of Service) e attacchi ransomware, così da esercitare ulteriore pressione sulle negoziazioni. Il ransomware impedirebbe a un’azienda di lavorare su ordini passati e attuali, mentre un attacco DDoS bloccherebbe eventuali nuovi ordini.

REvil

Il gruppo ransomware-come-servizio REvil sta facendo notizia a causa dell’incidente di Kaseya in corso e di un altro recente attacco alla società globale di lavorazione della carne JBS. Questo gruppo è stato particolarmente attivo nel 2020-2021.

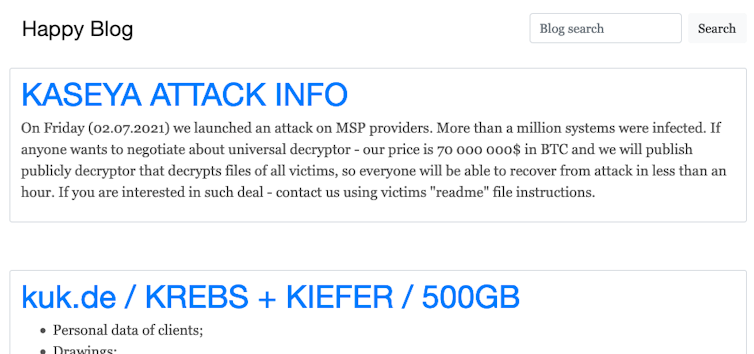

Il sito web HappyBlog di REvil mostra una richiesta di riscatto di 70 milioni di dollari. Autore fornito

Ad aprile, REvil ha rubato dati tecnici su prodotti Apple inediti da Quanta Computer, un’azienda taiwanese che assembla laptop Apple. È stato chiesto un riscatto di 50 milioni di dollari per impedire la divulgazione pubblica dei dati rubati. Non è stato rivelato se questo denaro sia stato pagato o meno.

Clop

Il ransomware Clop è stato creato nel 2019 da un gruppo motivato economicamente, e responsabile della produzione di mezzo miliardo di dollari USA.

La specialità del gruppo Clop è la “doppia estorsione”. Ciò implica prendere di mira le organizzazioni con un riscatto in cambio di una chiave di decrittazione che ripristinerà l’accesso dell’organizzazione ai dati rubati. Tuttavia, i bersagli dovranno pagare successivamente un riscatto extra per non mostrare i dati pubblicamente.

Esempi storici rivelano che le organizzazioni che pagano un riscatto una volta hanno maggiori probabilità di pagare di nuovo in futuro. Quindi gli hacker tenderanno a prendere di mira le stesse organizzazioni ancora e ancora, chiedendo più soldi ogni volta.

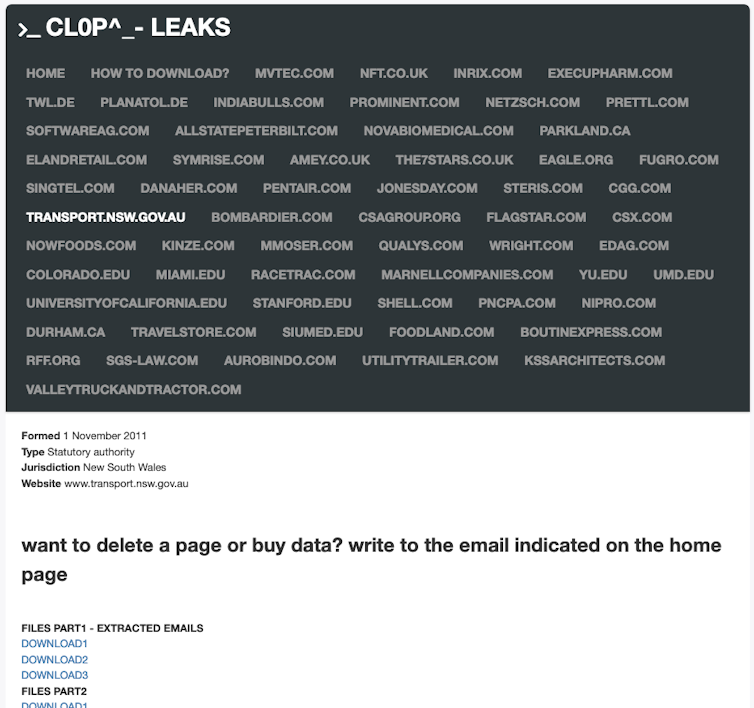

Sito Web di ClopLeaks che mostra i file di riscatto scaricabili direttamente. Autore fornito

Syrian Electronic Army

Lontano da una tipica banda del crimine informatico, il Syrian Electronic Army ha lanciato attacchi online dal 2011 per promuovere la propaganda politica. Per questo motivo, sono stati etichettati come un gruppo di attivisti.

Sebbene il gruppo abbia legami con il regime di Bashar al-Assad, è più probabile che sia composto da vigilanti online che cercano di essere ausiliari dei media per l’esercito siriano.

La loro tecnica consiste nel distribuire notizie false attraverso fonti affidabili. Nel 2013, un singolo tweet da loro inviato dall’account ufficiale dell’Associated Press, la principale agenzia di stampa mondiale, ha fatto volatilizare miliardi dal mercato azionario.

Il falso tweet dell’ AP dell’Syrian Electronic Army. www.theatlantic.com/

Il Syrian Electronic Army sfrutta il fatto che la maggior parte delle persone online ha la tendenza a interpretare e reagire ai contenuti con un implicito senso di fiducia. Questo gruppo è un ottimo esempio di come i confini tra criminalità e gruppi terroristici online siano meno distinti rispetto al mondo fisico.

FIN7

Se questo elenco potesse contenere un “super cattivo”, sarebbe FIN7. Un altro gruppo con sede in Russia, FIN7, è probabilmente l’organizzazione criminale online di maggior successo di tutti i tempi. Operativa dal 2012, agisce principalmente come impresa.

Molte delle sue operazioni non sono state rilevate per anni. Le sue violazioni dei dati hanno sfruttato scenari di attacco incrociato, in cui la violazione dei dati ha molteplici scopi. Ad esempio, può consentire l’estorsione tramite riscatto permettendo anche all’aggressore di utilizzare i dati contro le vittime, ad esempio rivendendoli a terzi.

All’inizio del 2017, FIN7 sarebbe stato responsabile di un attacco contro le società che fornivano documenti alla US Security and Exchange Commission. Queste informazioni riservate sono state sfruttate e utilizzate per ottenere un riscatto che è stato poi investito in borsa.

In quanto tali, i gruppi hanno guadagnato enormi somme di denaro scambiando informazioni riservate. Lo schema di insider trading facilitato dall’hacking è andato avanti per molti anni, motivo per cui non è possibile quantificare l’esatto ammontare del danno economico. Ma si stima che sia ben oltre 1 miliardo di dollari.

Criminalità organizzata contro criminali organizzati

Quando si tratta di organizzazioni criminali complesse, le tecniche si evolvono e le motivazioni variano.

Il modo in cui si organizzano e commettono crimini online è molto diverso da quello di una piccola banda locale. Il ransomware può essere lanciato da qualsiasi parte del mondo, quindi è molto difficile perseguire questi criminali. Le cose si complicano ulteriormente quando più parti si coordinano a livello transfrontaliero.

Non c’è da meravigliarsi se la sfida per le forze dell’ordine è significativa. È fondamentale che le autorità che indagano su un attacco siano sicure che sia stato effettivamente perpetrato da chi sospettano. Ma per saperlo, hanno bisogno di tutto l’aiuto possibile.

Per saperne di più: Niente a che vedere con la mafia: i criminali informatici sono molto simili ai lavoratori di tutti i giorni e mal pagati

Questo articolo è stato ripubblicato da The Conversation con una licenza Creative Commons. Leggi l’articolo originale.

Clicca sui nostri link di affiliazione:

– Per acquistare le tue criptovalute su PrimeXBT, la piattaforma di trading di nuova generazione

– Per proteggere le tue criptovalute su portafogli come Ledger e Trezor

– Per effettuare transazioni in modo anonimo con NordVPN

___

Per saperne di più:

– New Crypto FUD Round Incoming as US Gunning for Ransomware Crackdown

– Bitcoin Ransomware Hacking Victim Hacks The Hackers

– Victim Stung for BTC 22 as DoppelPaymer Scammers Claim Latest Victim

– Hack Forces Travel Company to Pay USD 4.6m in Bitcoin Ransom

– Hackers Attack Telecom Argentina, Demand USD 7.5m In Monero

– UK Court Freezes a Ransomware-linked Bitcoin Account on Bitfinex