Hacker nordcoreani creano un exchange crypto falso e infestato da trojan

Una società di sicurezza ha affermato che gli hacker nordcoreani hanno creato un falso exchange crypto che infetta i dispositivi degli utenti con un malware che gli consente di accedere a informazioni sensibili per rubare le crypto.

Le rivelazioni provengono dall’azienda che si occupa di sicurezza infromatica Volexity e sostenute da Malwarebytes. Volexity ritiene che il noto gruppo di hacker chiamato Lazarus abbia ideato il piano e lanciato il finto exchange lo scorso giugno. La presunta piattaforma di trading è stata denominata “BloxHolder” e promuove le sue operazioni in questo modo:

“Utilizzate i nostri bot di trading di criptovalute di fiducia per automatizzare le strategie di trading di criptovalute su oltre 20 exchange, grazie alle nostre soluzioni di automazione del trading on-premise incentrate sulla privacy.”

Inoltre Volexity ha spiegato che il finto exchange BloxHolder era un clone della piattaforma di trading HaasOnline. Come prova ha mostrato che le due pagine web sono quasi uguali e che i testi sono identici parola per parola.

Come funziona il trojan?

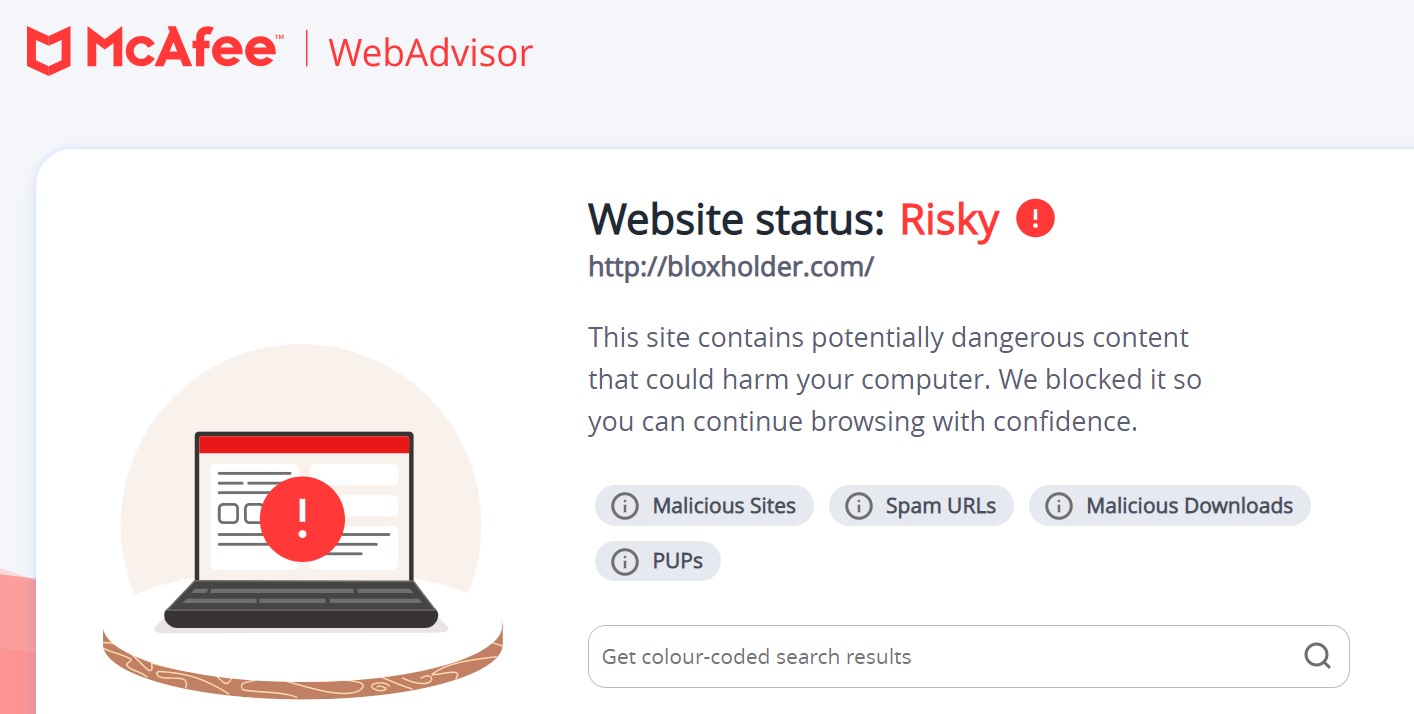

Volexity ha affermato che agli utenti di BloxHolder viene richiesto di accettare un file di installazione Microsoft che è stato modificato per contenere una variante del trojan AppleJeus. Gli esperti di sicurezza affermano che AppleJeus, identificato per la prima volta da Kaspersky Labs nel 2018, raccoglie informazioni sui sistemi che infetta. Infatti è in grado di raccogliere indirizzi, nomi di computer e versioni del sistema operativo. I dati raccolti consentono poi agli hacker di rubare i crypto asset. Abbiamo inoltre scoperto che i software antivirus come MacAfee, Avast e il sudcoreano Ahn Labs segnalano il sito web come “infestato da trojan” o “rischioso”.

Inoltre Volexity ha aggiunto di aver “identificato altri file di Microsoft Installer a tema crypto, sempre collegati a questa campagna “.

Gli autori del rapporto hanno affermato che:

“Il Lazarus Group sta continuando a colpire gli utenti di criptovalute nonostante la grande attenzione mediatica”.

Inoltre Volexity ha aggiunto che “non ha mai riscontrato finora l’uso di documenti di Microsoft Office per distribuire varianti di AppleJeus”, e questo potrebbe rappresentare un “cambiamento” nelle tattiche di Lazarus. L’emittente sudcoreana SBS ha rilevato che il gruppo hacker avrebbe lavorato per l’Ufficio generale di ricognizione gestito da Pyongyang. Si ritiene che l’ufficio sia l’agenzia di intelligence nordcoreana incaricata di gestire le operazioni clandestine della nazione.

Il mese scorso un importante accademico ha chiesto a Seul di impegnarsi maggiormente per impedire al Nord di attaccare progetti crypto a sud della DMZ.

Leggi anche

- Arrestato hacker 25enne per aver rubato $20 milioni in crypto – Ecco come ha fatto

- Rug Pull sulla Cronos Chain di Crypto.com. Rubati 600mila dollari da CroLend